本篇目录

2024年,一家国内存储芯片厂商因内部通讯工具使用不当,工艺配方通过公有云IM外流,直接经济损失数亿元。事后复盘发现,泄密路径并非外部攻击,而是一条未受管控的工作群消息。

芯片制造是数据密度最高的行业之一,一片晶圆涉及上千道工艺参数,每一组良率数据背后是数百亿研发投入。而这些数据每日通过即时通讯工具在工程师、产线主管、设计团队之间流转。 通讯工具选型失误,等于在数据防线上主动打开一个缺口。

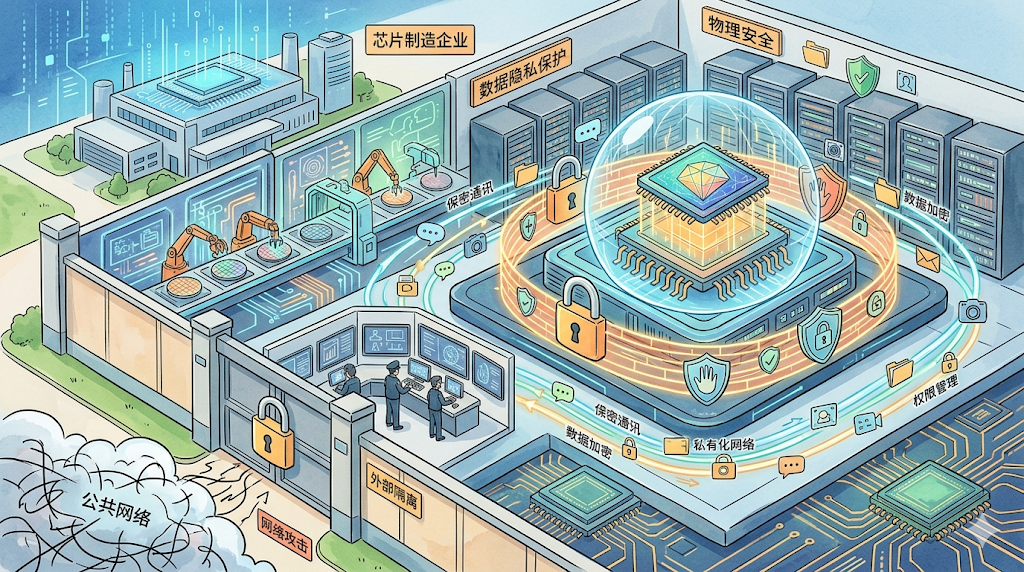

本文回答两个核心问题:私有化即时通讯方案有哪些?芯片制造企业如何从网络、数据、访问、审计、合规五个层面,构建完整的数据隐私保护体系?

一、为什么芯片制造企业必须选择私有化IM?

芯片制造所涉数据的敏感层级非常高:光刻参数、蚀刻配方、良率曲线一旦外泄,竞争对手可据此迅速追赶;EDA设计版图和仿真结果,单次流片成本动辄数千万元;设备运行日志更间接暴露了整条工艺路线。这些数据的共同特征是: 一旦泄露,无法补救,无法追溯。

公有云IM的三个结构性风险

普通公有云IM在设计之初就未考虑制造业的数据主权需求:

- 数据驻留不可控:消息和文件存储在服务商云端,企业不知道数据物理位置,也拿不到完整运维审计日志;

- 密钥不由己:加密密钥由平台托管,企业实际上无法对自有数据行使最终控制权;

- 合规审计盲区:公有云IM在审计粒度和留存策略上难以满足《数据安全法》《出口管制条例》等多重法规要求。

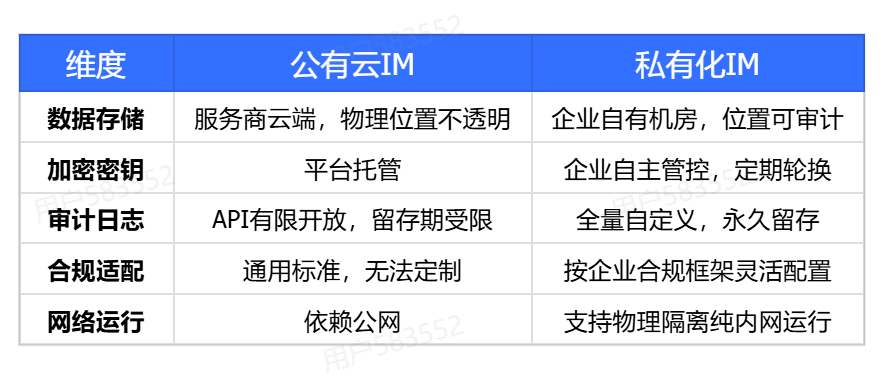

私有化IM的核心价值

私有化IM意味着即时通讯服务端完整部署在企业自有服务器上,企业掌握数据、密钥、运维的完全控制权:

对于芯片制造企业而言,私有化不是"锦上添花"的功能选项,而是数据主权保护的 基础架构要求。

二、私有化即时通讯方案有哪些?

当前市场上的私有化IM方案,从部署架构上可分为三类。不同类型适合不同的安全等级和协作场景。

2.1 纯内网私有化部署

这是安全性最高的一类方案:消息服务、文件存储、数据库、授权管理、推送服务等所有组件100%部署在企业内网,与公网物理隔离,从安装激活到版本升级的全生命周期均不依赖外网。

核心能力要求:

-

支持气隙(Air-Gapped)网络环境运行

-

离线激活、离线升级、离线运维

-

三员分权管理

-

全链路高级算法加密

-

全栈信创适配(国产CPU + 国产OS + 国产数据库)

适用场景:Fab厂洁净室、涉密研发中心、核心工艺部门等最高安全等级场景。

喧喧是这一分类下经过工程验证的代表方案。由禅道团队研发,采用三组件架构(XXB管理后台 + XXD高并发消息服务 + XXC跨平台客户端),纯内网一键部署,全生命周期不依赖外网。已完成鲲鹏、飞腾、申威、龙芯等国产CPU及银河麒麟、统信UOS、Deepin等国产OS的深度适配,支持达梦等国产数据库,在国防军工和关键制造业均有落地案例。

2.2 私有云专属实例部署

将IM服务端部署在云服务商的专属计算实例上,数据在物理层面与其他租户隔离,运维依托云平台基础设施。

适合已有成熟私有云基础设施、希望平衡安全与运维成本的企业。选型时重点关注:云平台合规资质、专属实例隔离深度、密钥是否客户自主管控。

2.3 混合架构部署

将IM核心服务部署在企业内网,同时在DMZ区设置安全网关,为外部协作提供受限访问。

适合需要与上下游供应商安全通信、但不能直接暴露内网的企业。选型时重点关注:网关安全策略粒度、跨域加密与审计连续性。

对于芯片制造企业而言, 核心产线和研发部门天然指向纯内网私有化方案,物理隔离不是过度防护,而是业界标准的基线要求。

三、芯片制造企业数据隐私保护的五大关键措施

选择了合适的私有化IM部署方案只是第一步。完整的数据隐私保护体系需要在五个层面同时发力。

3.1 网络层:安全域划分与物理隔离

芯片制造企业的网络环境差异性极大:Fab厂洁净室的机台网络、设计中心的EDA集群、行政办公的OA网络,安全等级各不相同。

-

按Fab、设计、封测、行政划分独立安全域,域间通讯默认拒绝

-

Fab厂核心区域部署气隙网络,与公网物理隔离

-

IM服务端部署在最高安全域,通过安全网关对外提供受限接口

喧喧的纯内网部署优势在此充分体现:单台服务器即可完成全组件部署,无需外部DNS/公网CA/云推送通道,支持从DMZ到核心内网的逐级安全域穿透。

3.2 数据层:全生命周期加密

芯片制造数据的加密保护需覆盖传输、存储、使用三个环节。

-

传输加密:IM链路强制TLS 1.3,跨域叠加IPsec/WireGuard二次加密,敏感消息启用E2EE确保服务端运维人员也无法解密

-

存储加密:消息数据库TDE透明加密,文件AES-256-GCM加密落盘,密钥由企业自建KMS统一管理定期轮换

-

使用加密:敏感场景开启"保密会议室",消息不可转发/复制,客户端自动添加追踪水印,截屏触发告警

喧喧实现三层全覆盖:传输层TLS/国密加密、数据库层消息密文存储、文件系统层加密落盘,运维人员查库仅见密文。

3.3 访问控制层:零信任落地

-

最小权限:默认所有用户无权访问工艺相关频道,按需授权、定期年审

-

动态认证:综合设备指纹、登录IP、时段等信号评估风险,高风险触发二次认证

-

终端合规:客户端启动时自动检测设备安全状态,不合规设备拒绝登录

-

操作隔离:Fab厂洁净室终端仅保留基础通讯能力,文件传输、截屏、复制粘贴按策略禁用

喧喧原生支持IP登录白名单、终端设备绑定、细粒度权限分级,并与LDAP/AD域实现组织架构自动同步。

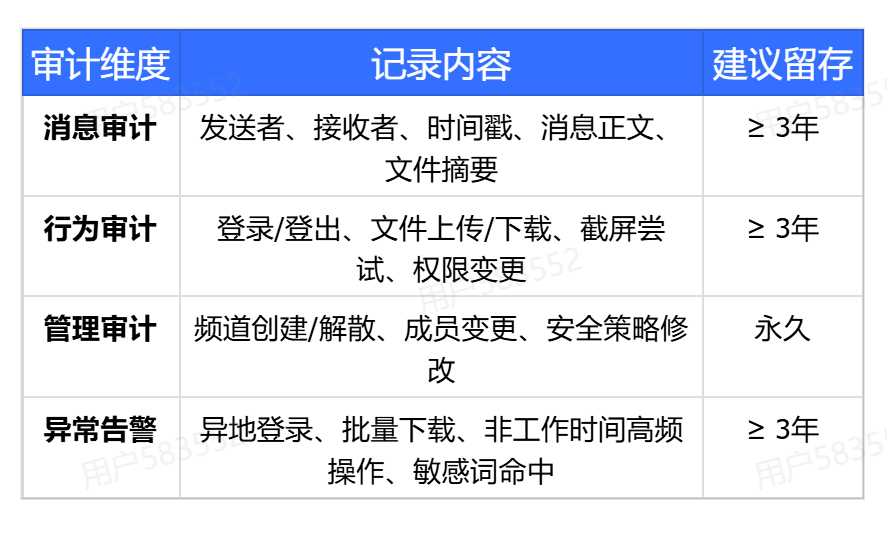

3.4 审计层:全链路可追溯

一旦发生工艺参数泄露或违规通讯,必须能够精确追溯到人、时间、内容。这是私有化IM区别于公有云方案的核心能力之一。

进阶方面,可对含"工艺参数""良率""配方""流片"等关键词的消息进行自动告警归档,文件外发前强制DLP扫描。

3.5 合规层:多框架一次适配

芯片制造企业往往需要同时满足等保2.0、《数据安全法》《个人信息保护法》、美国EAR/ITAR出口管制等多套合规框架。私有化IM在合规层面的价值最为充分:审计日志、加密密钥、合规策略全部由企业自主掌控,而非接受一个"标准化但不对标"的通用方案。可根据等保三级、数据分类分级、出口管制人员筛查等具体条款灵活配置。

四、喧喧在芯片设计行业中的应用实践

场景一:地芯引力 —— 从"卡脖子"到"强协同"

浙江地芯引力科技有限公司是国家级专精特新"小巨人"企业,深耕消费电子与工业控制芯片领域。其研发环境严格物理隔离,杭州设计团队与外地产品团队之间的协作面临双重困境:安全要求高,但传统文件外发审批流程长,严重拖慢设计进度。

喧喧为其提供的方案实现了三个突破:

-

内网直传零审批:安全围栏内研发同事间传输原理图、EDA文件无需审批,1秒直达,摆脱了过去3-4层人工放行的等待

-

P2P高速传输:针对GB级设计文件,局域网内点对点传输速度提升5倍,且不占用服务器带宽

-

内外网分级协作:外网产品经理通过授权IP安全接入加密音视频会议,实时查看共享屏幕参与设计共创,但禁止接收文件和查看历史记录

效果:内网文件传输审批流程减少100%,异地团队协作效率翻倍,所有会话服务器留存支持军工级加密审计。

场景二:某高端模拟芯片企业 —— Linux研发环境的无缝融合

该企业是国内领先的高性能模拟芯片设计公司,数百名研发工程师重度依赖Linux工作站进行EDA仿真。市面上主流IM对Linux支持差,工程师沟通需切换设备;跨分公司协作时核心IP保护难度大。

喧喧的针对性方案:

-

Linux客户端原生适配:完美适配国产及主流Linux发行版,工程师在EDA工作环境中即可完成所有沟通,无需切换设备

-

EDA仿真结果推送:通过Webhook将仿真结果通知直接推送到个人聊天窗口,减少等待焦虑,让沟通与研发在同一界面内闭环

-

IP白名单精准防护:仅允许分公司安全区域内指定IP的设备接入内网,非授权IP直接阻断,确保核心版图设计不外泄

FAQ

Q1:私有化IM的部署成本大概是多少?

A:以2000人规模芯片企业为例,纯内网私有化部署初始投入约10-30万元(含服务器、部署集成、信创适配),年度运维约5-10万元。实际成本取决于安全等级、并发规模和定制化需求。

Q2:纯内网部署的IM,后续版本更新和补丁怎么做?

A:支持离线升级方式。将更新包通过安全介质导入内网服务器,在管理后台点击升级即可完成,全过程无需连接外网。喧喧支持一键离线升级,且升级过程中消息服务不中断。

Q3:私有化IM能否与现有的MES/ERP等系统对接?

A:可以。私有化IM通过标准RESTful API和Webhook实现与第三方系统集成。喧喧提供标准API接口,MES机台异常可实时推送到IM频道,同时支持聊天消息一键转为禅道项目管理任务。

Q4:信创环境下的IM性能与x86环境有差距吗?

A:取决于具体的适配深度。喧喧针对ARM架构(鲲鹏/飞腾)和国产OS做了编译级优化,日常通讯场景下性能与x86环境无明显差异。建议在选型阶段要求厂商在你的目标国产化组合上进行实测验证。

结语

芯片制造企业的数据隐私保护,正确思路是: 先定安全架构,再选通讯工具。先完成安全域划分、数据分类分级、合规框架梳理,再选择部署模式匹配的私有化IM。对于核心产线和研发部门,纯内网私有化部署是目前唯一能同时满足物理隔离、数据主权、合规审计三大要求的方案。

喧喧作为禅道团队出品的安全私有化IM,已在军工、国防科研等高安全场景中经过工程验证,其纯内网部署、全栈信创适配和三员分权管理能力,同样适用于芯片制造行业对数据隐私的严苛要求。

联系我们

联系我们

社群交流

社群交流