本篇目录

如果你曾参与过军工单位的信息化选型,就一定体会过这种割裂感,市面上企业IM琳琅满目,功能一个比一个花哨,但当你把"纯内网部署、物理隔离、全栈信创、三员分权"这些需求摆上台面,99%的产品在第一轮就出局了。

军工通讯的特殊性在于: "能用"和"合规"之间,隔着一整套体系性的差距。一个消费级或普通企业级的IM,即便功能再强大,也无法通过简单地关掉外网连接来满足军工保密要求,因为它的安全模型从一开始就不是为涉密环境设计的。

本文将从军工单位面临的核心约束出发,拆解私有化+国产信创IM的选型框架,梳理五个关键评估维度,并结合真实落地案例,帮助你建立一套可操作的评估方法论。

一、认清需求:军工单位IM必须跨过的四道硬门槛

军工场景对即时通讯的需求,远比能发消息和能传文件复杂。从合规、安全、可控、可审四个维度出发,以下四道硬门槛是选型的及格线。

(一)私有化部署 ≠ 装个服务端

很多产品宣称是私有化部署,细看才发现只是在客户机房放一台应用服务器, 消息路由依然依赖厂商云端,授权激活需要定期回连公网验证,甚至升级补丁也要从厂商服务器拉取,这对于涉密网络而言,是不可接受的。

真正的私有化部署必须具备三个特征:

-

100%本地闭环:所有服务组件全部部署在单位本地机房,不依赖任何外部云节点;

-

纯内网/涉密网可运行:在物理隔离网络环境下,系统从安装、激活、日常运行到版本升级的全生命周期均可不接触外网;

-

数据主权完全自主:通讯录、聊天记录、文件、日志全部存储于本地服务器,单位拥有完整的数据控制权,可随时进行代码级安全审查。

(二)数据主权不可妥协

通讯数据不仅是"聊天记录"四个字那么简单,它可能包含指挥口令、装备参数、人员部署等高敏感信息。数据传输和存储的每一个环节,都必须是加密闭环的。

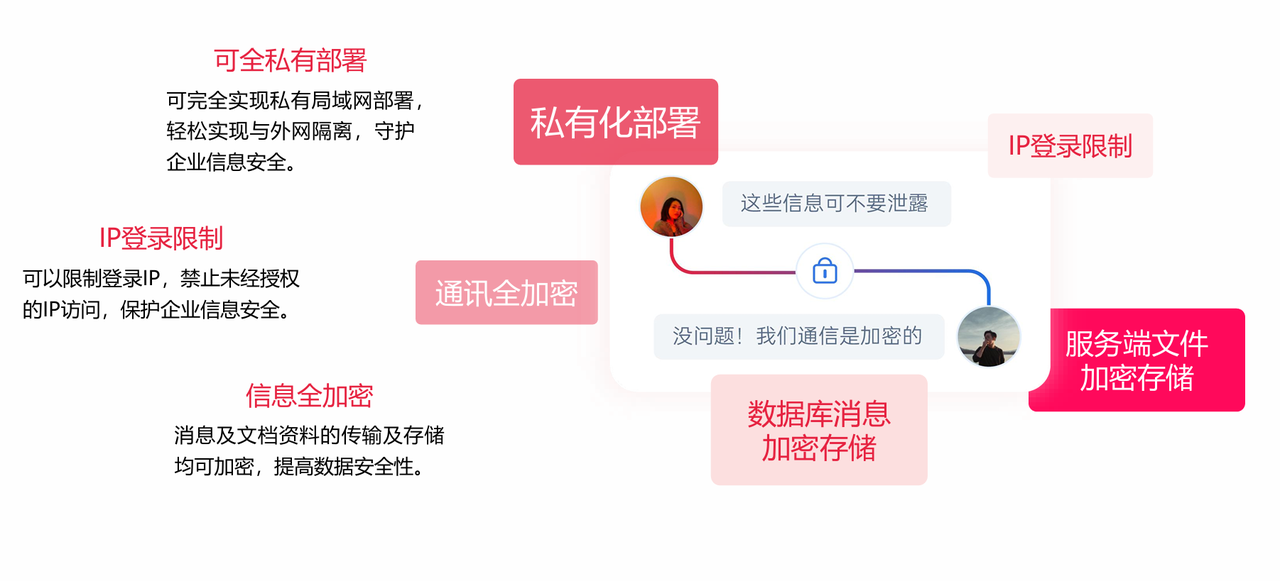

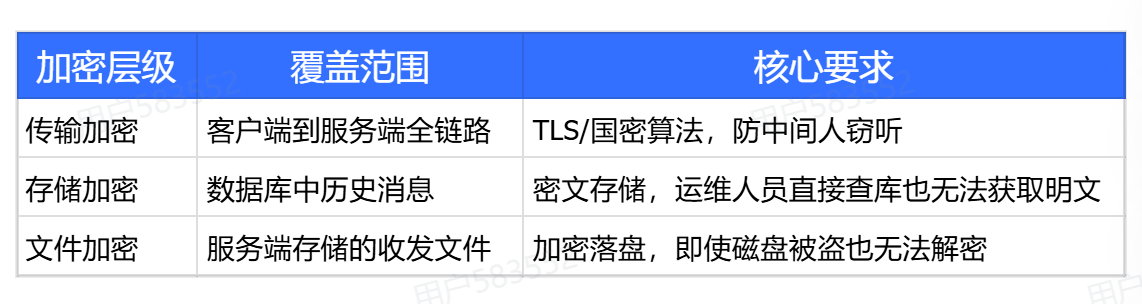

一个合格的军工IM,至少应覆盖三个层面的加密:

同时需要配套的管理手段:IP登录白名单、消息审计、截屏溯源、文件外发审批,这些都是数据主权保护的延伸。

(三)信创适配不只是"能跑"

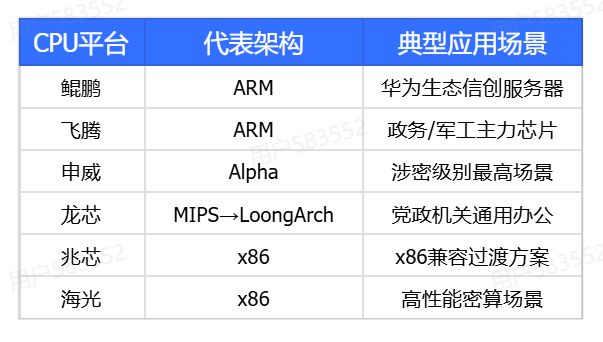

军工单位的信创替代是逐步推进的:CPU从 x86 迁移到鲲鹏、飞腾或申威,操作系统切换为银河麒麟或统信UOS,数据库从 Oracle/SQL Server 迁移到达梦等国产数据库。 IM系统必须在这个异构且持续演变的环境中保持稳定运行,否则就会成为信创替代链条上的短板。

选型时应明确考察 全栈信创适配的实际验证情况。不只是理论上兼容,而是有真实的部署案例证明。

(四)合规审计是底线

等保2.0时代,合规不再是一张"已通过等保三级备案"的证书,而是日常运维中可验证、可追溯的能力。

具体到IM系统,合规性体现为三个方面:

-

分权管理:系统管理员、安全管理员、审计管理员三员分立,相互制约,杜绝超级用户;

-

分层审计:所有通讯行为均可留存、检索和审查,满足违规追溯和事后举证需求;

-

分级管控:按组织架构、安全密级精细化配置通讯权限,跨部门拉群、文件外发等行为可严格限制。

二、拆解技术架构:一个合格军工IM长什么样?

抛开产品PPT和销售话术,从技术架构层面看,一个能够承载军工保密通讯的IM系统,需要具备四个层次的架构能力。

部署架构:从单机到异地容灾

-

最小化部署:单台服务器即可支撑万人级并发,满足小规模单位轻量化运行需求;

-

集群扩展:分布式架构,支持不停机动态增加服务节点,吞吐能力随组织规模线性扩展;

-

异地容灾:双机热备 + 异地灾备,主节点故障时备用节点自动接管,前端无感切换。

安全架构:纵深防御

-

边界安全:纯内网部署 + IP白名单准入 + 客户端设备绑定;

-

传输安全:客户端到服务端全链路TLS/国密加密,杜绝中间人攻击;

-

存储安全:消息体和文件加密落盘,运维人员直接访问数据库只能看到密文;

-

终端安全:防截屏、防拷贝、下载权限控制、文件外发审计。

管理架构:三员分权

军工场景不允许存在一个"万能管理员"。系统管理员负责日常运维,安全管理员负责策略配置和权限审批,审计管理员负责行为日志审查,三者权限互斥,操作日志相互可见。

扩展架构:融入军工业务体系

一个独立的IM系统价值有限,它需要能够接入现有的指挥系统、OA、ERP、项目管理系统:

-

API/Webhook:标准RESTful接口,支持消息推送、组织同步、单点登录;

-

LDAP/AD域集成:对接部队现有的目录服务,实现组织架构自动同步;

-

SDK嵌入:将通讯能力嵌入到指挥调度、后勤、科研等业务系统中,减少多系统切换。

三、信创适配的深水区:从CPU到OS的国产化全景

信创替代不是一次性动作,而是一个逐步推进的过程。IM系统必须在国产化链路的每一个节点都经过充分验证。

1、国产CPU生态覆盖

选型时,不是看厂商宣称支持几个CPU平台,而是要看 在你单位实际使用的CPU+OS+数据库组合上,有没有真实部署案例。CPU、OS、数据库三者叠加之后,兼容性问题会被放大。

2、国产操作系统生态

-

银河麒麟(Kylin):政务/军工领域占比最高,适配优先级最高;

-

统信UOS:党政机关采用率快速提升;

-

Deepin:社区驱动,部分技术型单位偏好。

3、桌面端+移动端全覆盖

军工场景的终端形态是多样的。IM系统必须在以下所有终端上都提供一致的使用体验:

-

桌面端:Windows / macOS / 银河麒麟 / 统信UOS / Deepin

-

移动端:iOS / Android(支持国产移动设备)

以 喧喧(XuanIM)为例,其已完成对银河麒麟、统信UOS、Deepin等主流国产操作系统的深度适配,同时覆盖鲲鹏、飞腾、申威、龙芯等主流国产CPU平台,在全栈信创方面有明确的工程化验证。

四、落地检验:真实军工场景中的IM是怎么用的?

技术指标和认证证书是"静态参数",真实场景中的表现才是选型的最终依据。以下是 喧喧在军工领域的公开落地案例及其启示。

案例一:军事院校:演习指挥下的即时通讯

在某陆军学院的演习场景中,指挥中心需要将导调文书、敌情通报、指令变更实时下发到参演学员终端,所有通讯数据事后还需归档用于复盘。

场景的苛刻之处在于:演习场地的网络环境是 与外网物理隔离的纯局域网,且带宽和稳定性远不如机关办公环境。

喧喧在该场景中的关键表现:

-

断网环境稳定运行:无需外网授权,内网一键部署;

-

万人级并发支撑:单台普通服务器承载演习期间高密度消息流量;

-

弱网优化:针对野外驻训环境的网络波动,智能断点重传 + 极简心跳保活,确保关键指令必达;

-

全量归档审计:所有指挥指令自动留档,支持按时间、发送者、消息类型多维度追溯。

案例二:国防科研单位:千人级多学科保密协同

某国家重点国防科研单位涉及多学科、跨处室的上千人协同研发,需要在严格保密框架下,实现科研信息的即时流转和与项目管理系统的高效联动。

场景的核心矛盾是: 高度协同需求与严格保密管控之间的平衡。

喧喧在该场景中的关键表现:

-

精细管控:组织隔离 + 极细颗粒度的权限配置,精准控制跨部门拉群、文件外发等行为;

-

系统集成:IM聊天框与禅道(Zentao)项目管理系统关联,图纸/文档变更实时触发消息通知;

-

千人级并发:分布式集群架构下,跨学科群组协作流畅无延迟。

共性总结

从以上两个案例中可以提炼出军工场景对IM系统的共性要求:

- 轻量不等于简陋:架构轻量才能在涉密环境中快速部署,功能完整才能支撑复杂业务协同;

- 并发能力不是虚字:"万人同时在线"不是宣传口号,而是演习、应急调度等场景的真实需求;

- 弱网实战是试金石:实验室网速下的流畅体验没有参考意义,野外、外场、驻训环境下的弱网优化才是真正考验。

结语

军工单位的IM选型,本质上不是一个技术问题,而是一个 风险管理问题。

功能列表上多一个少一个反应表情、支不支持群聊撤回,这些在涉密场景中都不重要。真正决定选型的,是系统能否在单位的安全底线和信创路线上提供确定性: 私有化够不够彻底、加密够不够纵深、信创适配够不够验证、合规审计够不够完整。

喧喧IM作为一款已在多家陆军院校、国防科研单位落地验证的国产即时通讯平台,正是从以上维度出发,为军工单位提供从部署到运维、从通讯到协同的一站式解决方案。

FAQ

Q1:纯内网部署的IM,后续版本更新怎么做?

A:支持离线升级包方式,将更新包通过安全介质导入内网服务器,通过后台管理面板一键更新,全过程无需连接外网。

Q2:信创环境下的IM性能和普通x86环境有差距吗?

A:取决于具体适配程度。喧喧在处理信创适配时针对ARM架构(鲲鹏/飞腾)和国产OS做了编译级优化,日常通讯场景下性能与x86环境无明显差异。建议在选型时要求厂商在你的目标国产化组合上进行实测。

Q3:IM系统接入现有指挥或业务系统,改造工作量大吗?

A:如果IM提供标准RESTful API和Webhook,通常1-2个工作日即可完成基础对接。喧喧还支持LDAP/AD域集成和禅道项目管理的天然联动。具体难度取决于业务系统的接口规范。

Q4:私有化部署的IM是否还需要额外的安全设备配合?

A:IM系统本身已内置传输加密、存储加密、审计日志等安全机制,但单位通常还会在网络安全层面配置防火墙、入侵检测等边界防护设备。喧喧的纯内网部署架构与网络安全设备的兼容性良好,无需特殊配置。

Q5:开源版和专业版在军工场景中的区别是什么?

A:开源版提供核心IM功能,适合小规模团队日常办公。军工场景通常需要专业版——因为它提供完整的信创适配、三员管理、高级审计、源码级定制等安全特性,这些是涉密通讯的刚需。建议直接与团队沟通,根据单位的实际密级和规模获取匹配的方案建议。

联系我们

联系我们

社群交流

社群交流