本篇目录

在数字化战争与商业间谍活动日益频繁的今天,通讯安全已经不再是谍战片里的桥段,而是每一个政企单位、科研机构和高科技企业必须面对的现实课题。

一次随意的微信截图,可能导致上市公司股价闪崩;

一个未加密的文件传输,可能让耗资数亿的研发成果付诸东流;

一台被植入后门的服务器,可能让国家重点项目的核心机密暴露在境外情报机构的视野下。

对于高保密单位而言, 即时通讯(IM)软件是信息流转的血管。如果血管破裂或被渗透,整个有机体将面临生命危险。因此,选择一款合格的保密通讯软件,绝不是看谁的界面更好看、功能更花哨,而是要看谁的 技术底座更坚硬。

2025 年,保密通讯软件的标准已经被重新定义。单纯的“加密聊天”已不足以应对复杂的安全威胁。真正的保密通讯,必须构建在 自主可控、物理隔离、全栈加密、深度审计的技术基石之上。

本文将硬核拆解保密通讯软件的五大核心技术要求,并以喧喧为例,为您揭示一款能扛得住军工级安全考验的私有化 IM,究竟拥有怎样的技术内功。

核心技术一:物理层面的“绝对隔离”——全私有化部署架构

保密的第一原则是: 数据去向哪里,哪里就是风险边界。

技术原理:数据主权的回归

公有云 SaaS 软件(如钉钉、飞书)本质上是“数据托管”,数据存储在厂商的云端服务器上。对于保密通讯而言,这在架构上就是“先天不足”。 真正的保密技术要求软件必须支持 全私有化部署(On-Premises Deployment)。这意味着,软件的服务端、数据库、文件存储系统,必须能够 100% 运行在客户自己的服务器上,且该服务器可以完全切断与互联网的连接(Air-gapped Network)。

喧喧的硬核实践:把数据锁进保险柜

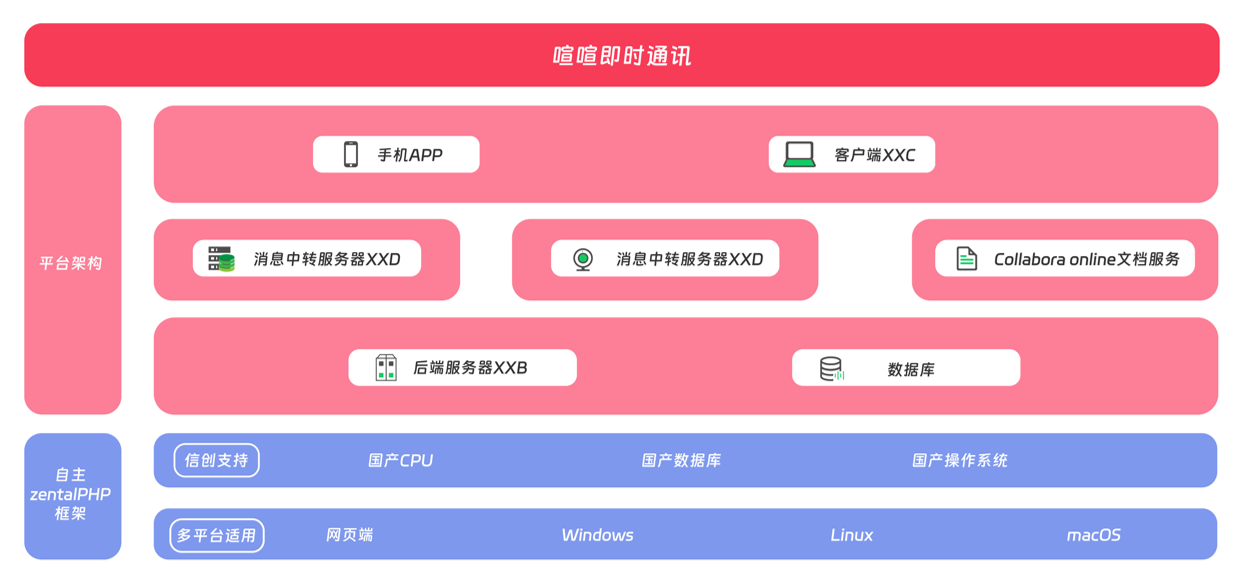

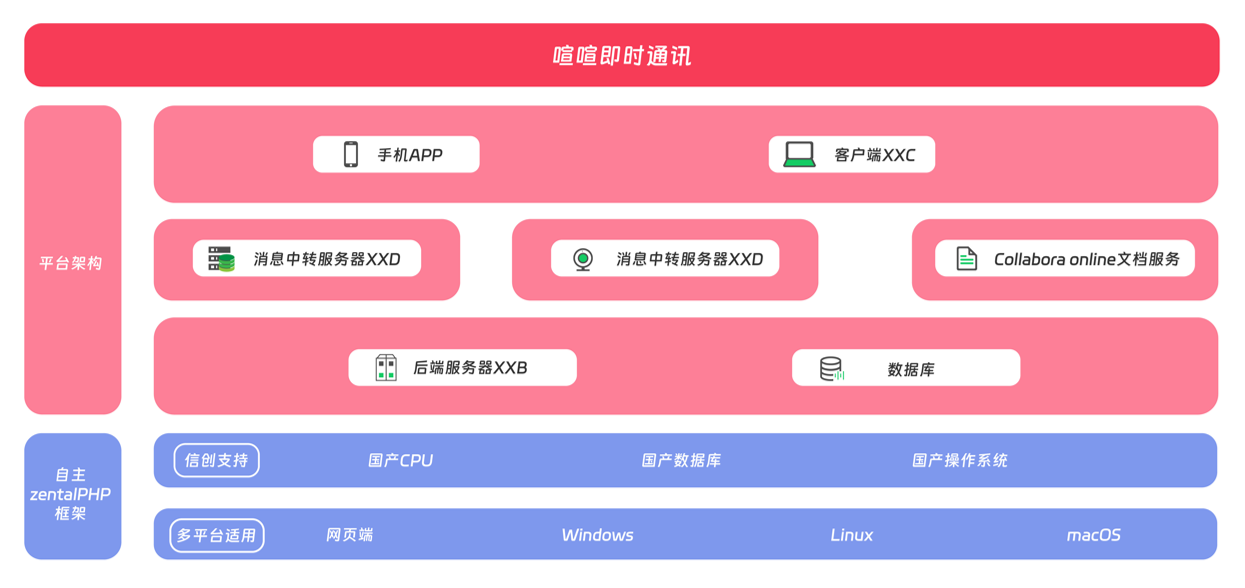

喧喧 的架构设计完全遵循这一原则。

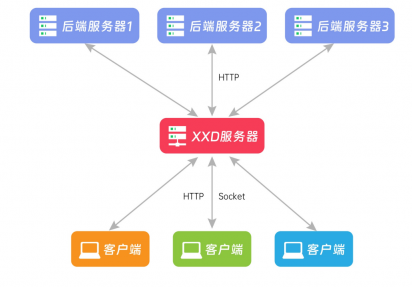

- 独立组件: 喧喧提供完整的后端处理服务器(XXB)和消息中转服务器(XXD)安装包。

- 物理隔离: 企业可以将喧喧部署在涉密内网中。在这个网络里,数据只在内部网线中流转,物理上隔绝了外部黑客通过互联网进行渗透的可能性。哪怕黑客攻破了公网防火墙,也摸不到喧喧的服务器边缘。

- 自主可控: 数据的生杀大权完全掌握在企业手中,不存在被云厂商封号或数据被大数据杀熟的风险。

核心技术二:传输与存储的“双重金钟罩”——全链路加密技术

即使在内网环境,也不能掉以轻心。内网嗅探、中间人攻击、物理硬盘被盗等风险依然存在。

技术原理:端到端的密文流转

保密通讯软件要求数据在任何状态下(In-transit 和 At-rest)都必须是密文。

- 传输加密: 必须支持 TLS/SSL 协议,使用 HTTPS 和 WSS(WebSocket Secure)通道,防止数据在交换机或路由器节点被抓包窃听。

- 存储加密: 数据库中的敏感字段(如聊天内容、密码)和服务器硬盘上的文件,必须经过高强度算法(如 AES-256)加密存储。

喧喧的硬核实践:让数据“隐身”

喧喧构建了严密的加密体系:

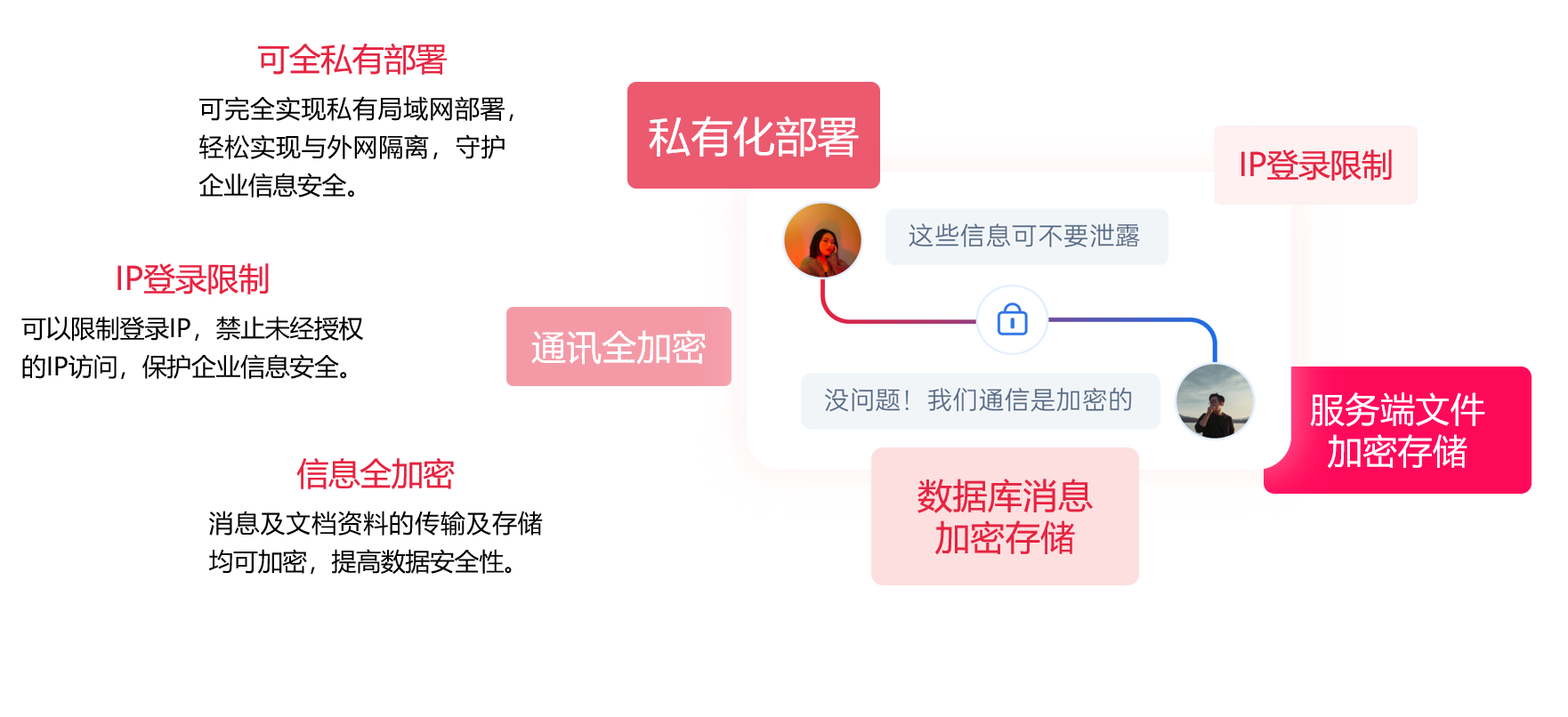

- 通讯层: 喧喧默认支持 HTTPS/WSS 部署。即使有人在内网监听网络流量,截获的也只是一堆乱码。

- 存储层: 喧喧支持服务端文件和数据库消息的加密存储。即使服务器被物理搬走,或者硬盘被拆卸读取,攻击者也无法解析出任何有效信息。这为核心机密穿上了一层“隐身衣”。

核心技术三:访问控制的“数字围墙”——零信任鉴权机制

保密通讯最大的漏洞往往是“人”。如果账号被盗,或者员工在非授权环境下登录,加密技术再强也无济于事。

技术原理:基于上下文的访问控制

传统的“账号+密码”登录已不足以保障安全。保密软件需要引入零信任(Zero Trust)理念,基于访问者的身份、设备、网络环境进行动态鉴权。

- IP 围栏: 限制登录 IP,确保只有身处安全区域(如办公室)才能访问。

- 设备指纹: 限制账号只能在特定设备上登录,防止账号共享。

喧喧的硬核实践:精细化的权限边界

喧喧内置了强大的安全管控策略:

- IP 登录限制: 管理员可以设置白名单,仅允许在公司内网 IP 段登录。这意味着,员工下班回家后,或者手机连接了公共 WiFi,都无法登录喧喧查看机密信息。

- 实名制体系: 喧喧账号与企业组织架构强绑定,不支持随意注册,确保每一个在线的 ID 背后都是真实可信的内部员工。

核心技术四:底层的“自主基因”——信创国产化适配

在国际形势波诡云谲的当下,底层技术的“卡脖子”风险是最大的安全隐患。如果运行软件的操作系统或 CPU 留有后门,应用层的安全将形同虚设。

技术原理:全栈国产化兼容

保密通讯软件必须具备信创(信息技术应用创新)适配能力。它不仅要能在 Windows/Intel 架构上跑,更要能在龙芯、飞腾、鲲鹏等国产 CPU,以及统信、麒麟等国产操作系统上流畅运行,实现软硬件的完全自主可控。

喧喧的硬核实践:信创生态的领跑者

喧喧背后的 禅道软件(青岛)有限公司,是国产软件生态的坚定建设者。

- 芯片级适配: 喧喧完美适配 龙芯、飞腾、鲲鹏、申威、海光、兆芯等六大主流国产 CPU 架构。

- 操作系统适配: 深度适配 统信 UOS、银河麒麟、中科方德、深之度 Deepin 等国产操作系统。

- 资质背书: 喧喧已获得统信软件、麒麟软件等多家权威厂商的产品互认证书。在涉密军工和党政机关的信创终端上,喧喧是极少数能提供原生级流畅体验的 IM 软件。

核心技术五:行为的“全景录像”——审计与追溯能力

安全不仅是防范,更是威慑和追责。当发生泄密事件时,系统必须能够提供完整的证据链,还原事实真相。

技术原理:不可篡改的日志审计

保密通讯软件需要具备消息审计(Message Audit)功能。

- 全量留痕: 所有的聊天记录、文件传输、登录日志、操作行为(如撤回、删除)都必须在后台记录在案。

- 防篡改: 审计日志应当具备防删除、防修改的特性,确保在法律层面具有证据效力。

喧喧的硬核实践:让违规无处遁形

喧喧提供了完善的审计机制:

- 历史追溯: 依托私有化存储,喧喧可以永久保存企业的沟通记录(根据策略配置)。即使员工在客户端删除了消息,后台数据库中依然保留着原始记录。

- 水印威慑: 喧喧支持屏幕水印功能,显示员工姓名和身份信息。一旦有人截图泄密,企业可以通过水印迅速定位责任人,极大提高了泄密的心理成本。

结语:喧喧——用技术筑牢安全防线

回顾上述五大核心技术要求: 私有化部署、全链路加密、零信任鉴权、信创适配、审计追溯。这不仅仅是一堆技术名词,它们构成了保密通讯软件的“及格线”。

喧喧 之所以能成为众多军工院所、政府机关和高科技企业的首选,正是因为它没有在任何一个技术环节上妥协。

它不追求花哨的社交功能,只追求极致的安全架构;它不依赖公有云的便捷,只坚持数据主权的绝对掌控。

如果您的企业正在寻找一款能够真正通过技术手段保障核心机密、符合国家安全标准的即时通讯平台, 喧喧无疑是您 2025 年最值得信赖的“数字保镖”。

选择喧喧,就是选择了“自主、可控、安全”的未来。

289

289

联系我们

联系我们

社群交流

社群交流